Es gibt zahlreiche ernsthafte IT-Gefahren, aber genauso gibt es eine Reihe von Mythen bezüglich Datensicherheit, die es auszuräumen gilt. Hier sehen Sie acht Klassiker.

1. Der sichere Mac

Glauben Sie es oder nicht, aber der erste Computervirus wurde auf einem Mac entdeckt. Das war im Jahr 1982. Das Programm hieß damals Elk Cloner. Doch seitdem gelten Apple-Computer als vollkommen sicher vor Eindringversuchen und Malware. Dieser Mythos basiert auf dem größten Rivalen von Apple im Bereich Betriebssysteme, Microsoft Windows, das regelmäßig extreme Schwachstellen aufwies.

Also, während es richtig ist, das Macs im Vergleich sicher waren, sind sie jedoch weit davon entfernt, wasserdicht zu sein. Jetzt, wo sich die OSX-Plattform wachsender Beliebtheit erfreut, treten auch Probleme ans Licht. 2004 gab es die ersten Warnzeichen, als damals rund dreißig Schwachstellen entdeckt wurden. Heutzutage ist OSX ein beliebtes Ziel für Eindringlinge, da viele Benutzer immer noch im Glauben leben, ihre Macs seien sicher, weshalb sie sich auch keine Gedanken um Sicherheitssoftware machen.

2. Das Risiko eines Angriffs ist gering

Das Internet ist riesig. Warum sollte es jemand gerade auf meinen Computer oder mein Telefon abgesehen haben? Natürlich sieht die Realität ganz anders aus. In den wenigsten Fällen wählen Hacker ihre Opfer einzeln und erst nach redlicher Überlegung aus. Angriffe finden im großen Stil und mithilfe von automatisierten Tools statt. Das Bild eines pickeligen Nerds in einem dunklen Keller, der ungewollt den Dritten Weltkrieg lostritt, ist ein überholtes Klischee.

Heutige Computer-Angriffe werden systematisch von gut organisierten Gruppen durchgeführt, die mit ausreichend kompetenten Ressourcen ausgestattet sind. Im Durchschnitt wird ein nicht geschützter Computer, der mit dem Internet verbunden wird, innerhalb von sieben Minuten angegriffen.

3. Firewall + Antivirus = umfassender Schutz

Es gibt keinen hundertprozentigen Schutz. In der Tat machen es eine Antiviren-Software und eine Firewall einem Eindringling schwer, auf Ihre Informationen zuzugreifen, aber Sie als Nutzer müssen auch selbst proaktive Maßnahmen ergreifen. Das Aktualisieren und Patchen Ihrer Software gegen Schwachstellen sind zwei dieser Dinge, die Sie selbst tun können.

4. Bei mir gibt es doch eh nichts zu holen

Das ist ein Irrglaube! Es ist sehr wahrscheinlich, dass Ihre Daten weit wertvoller sind, als Sie denken. Passphrasen, Adressen, Telefonnummern, Kreditkartendetails und andere Informationen werden oft im Cache Ihres Computers gespeichert. Zudem ist es sehr leicht, ein Profil über Sie zu erstellen, indem man Ihre E-Mails liest und Ihren Browserverlauf auswertet. Dies ist eine bei Cyberkriminellen häufige verwendete Methode, um Ihre Identität zu stehlen.

Um solche sensiblen Daten wie Ihre Kontoinformationen zu schützen, sollten Sie auf jeden Fall eine Software mit Banking-Schutz verwenden, die immer dann aufpoppt, sobald Webseiten besucht werden, auf denen Bankgeschäfte und Transaktionen getätigt werden können. So können Sie sich vor Trojanern schützen, die sich im Computer einnisten und warten, bis der Benutzer Online-Banking durchführt.

An dieser Stelle mischt sich der Schädling in den Datenverkehr ein und manipuliert Zahlungen. Große Summen können auf ein anderes als das vorgesehene Konto wandern. Aufwändigere Banking-Trojaner können sogar den Kontostand manipulieren, um die Tatsache zu verschleiern, dass eine größere Summe gestohlen wurde. Wenn der Banking-Schutz aktiv ist, werden alle anderen Verbindungen ins Web besonders sorgfältig überwacht und alles, was auch nur entfernt verdächtig ist, blockiert.

Nur Verbindungen, von denen bekannt ist, dass sie sicher sind, werden erlaubt. Dies unterbricht die Kommunikation jedes Trojaners mit seinem Server und setzt so die meisten Vertreter dieser Spezies außer Gefecht.

5. Apps sind sicherer als ein Browser

Apps fördern ein falsches Sicherheitsgefühl. Warum dies so ist, können wahrscheinlich nur Psychologen erklären, aber es liegt wohl daran, dass bei Apps kein traditioneller angreifbarer Browser zu sehen ist. Das Sicherheitsgefühl, das man in einer App hat, ist irreführend. Apps sind genauso mit dem Internet verbunden, nur eben in einer neuen Verpackung. Und wenn Sie denken, Ihr Telefon sei sicher vor neugierigen Blicken, dann irren Sie sich.

Es gibt zahlreiche Momente, in denen wir eine App-Berechtigung akzeptieren und damit Zugriff auf alles freigeben, von unseren Fotogalerien bis hin zu unserem Facebook-Konto. Indem wir Apps auf die Standortdaten auf unserem Telefon zugreifen lassen, wissen diese genau, wo wir uns gerade befinden. In Wirklichkeit gibt es deutlich mehr Möglichkeiten, Sie mithilfe Ihres Mobilgeräts zu tracken als dies bei Ihrem Desktop-Computer der Fall ist.

6. Mein WLAN kann nicht gehackt werden, wenn ich es verberge

Es ist wahr, dass die meisten Router die Möglichkeit bieten, Ihr Netzwerk „unsichtbar“ zu machen. Dies lässt die Leute glauben, dass wenn niemand ihr Netzwerk sehen kann, auch niemand ihre Verbindung hacken kann. Denn wenn jemand beabsichtigt, Ihr WLAN zu hacken, wird er höchstwahrscheinlich auch über das technische Know-how verfügen und wissen, dass die meisten Netzwerke verborgen sind. Und Hacker verfügen sicher auch über die Fähigkeiten, ihr Netzwerk wieder sichtbar zu machen, auch wenn Sie den Netzwerknamen verborgen haben.

7. Cloud-Dienste sind nicht sicher

Wir hören ständig von Angriffen auf Cloud-Dienste und davon, wie unsicher diese sind. Interessanterweise geschehen die wenigsten Attacken, weil die Dienste unzureichend geschützt sind. Die meisten Datenverstöße passieren, weil die Benutzer Opfer von Phishing-Angriffen werden. Und einmal mehr ist das Verhalten des Benutzers die Wurzel des Problems.

Es ist dennoch wichtig, zu überprüfen, ob die von Ihnen verwendeten Cloud-Dienste ihren Datenverkehr verschlüsseln und über angemessene Endnutzerbestimmungen verfügen. Kostenlose Dienste gibt es nicht. Bei Cloud-Diensten zahlen Sie damit, dass Ihre persönlichen Informationen zu gezielten Werbeaktionen verwendet oder gar an Dritte verkauft werden.

8. Schutzsoftware macht meinen Computer langsamer

Das war mal richtig. Antiviren-Software konnte einen Computer um bis zu 50 Prozent verlangsamen, wodurch der alltägliche Gebrauch zum Ärgernis wurde. Moderne Software ist jedoch deutlich ressourcensparender. Gleichzeitig sind Computer und Telefone in jüngster Zeit deutlich leistungsstärker geworden, als man dies vor fünfzehn Jahren hätte ahnen können. Heutzutage werden Sie es höchstwahrscheinlich gar nicht merken, dass Sie eine Sicherheitssoftware installiert haben.

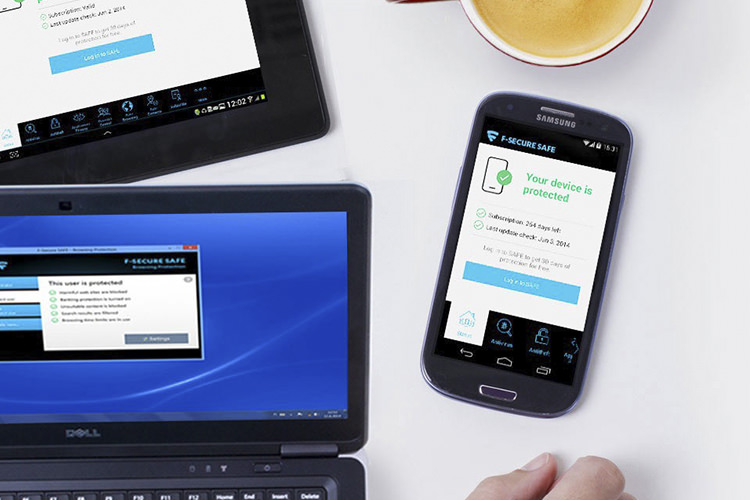

Um Ihre ganze Familie auf all ihren PCs, Macs, Smartphones und Tablets vor diesen aktuellen Bedrohungen zu schützen, testen Sie jetzt kostenlos F-Secure SAFE, die Internet Security für alle Geräte, hier kostenlos und unverbindlich.