Digitalisierung und Vernetzung – ohne geht es heutzutage in der modernen Business-Welt längst nicht mehr. Vernetze nicht nur die Software-Lösungen zuverlässig untereinander, sondern verwalte all deine zentralen Unternehmensabläufe aus einem ganzheitlichen System heraus, das mehr als herkömmliche ERP-Lösungen zu bieten hat. In diesem Zusammenhang spielt die IT-Compliance zur Gewährleistung von Datensicherheit und Cybersicherheit im Unternehmen eine tragende Rolle. Mehr dazu erfährst du in diesem Artikel.

Die Bedeutung der Datensicherheit und Cybersecurity für Unternehmen

Die digitale Welt ist voller Möglichkeiten, damit gehen jedoch viele Risiken einher. Cyberangriffe, Datenpannen und Spionage sind nur einige der Gefahren, die Unternehmen bedrohen. Die Datensicherheit und Cybersecurity sind daher von entscheidender Bedeutung, um sensible Daten zu schützen, Strafen zu vermeiden und das Vertrauen von Kunden und Geschäftspartnern zu gewinnen.

Gefahren für die Datensicherheit

Die Zahl der Cyberangriffe nimmt stetig zu. Im Jahr 2022 wurden weltweit 493,33 Millionen Ransomware-Attacken auf Organisationen verzeichnet. Diese Angriffe können zu erheblichen finanziellen Schäden und Betriebsunterbrechungen führen.

Datenpannen sind ein weiteres großes Risiko. Immer wieder kommt es zu Vorfällen, bei denen sensible Daten von Unternehmen und Privatpersonen in falsche Hände geraten.

Identitätsdiebstahl stellt ebenfalls eine Gefahr für Unternehmen und Privatpersonen dar. Kriminelle stehlen die Identität von Menschen, um sich Zugang zu deren Konten und Daten zu verschaffen. Ob Datenverlust oder Datenmissbrauch: Der finanzielle Schaden kann erheblich sein. Um solche Worst-Case-Szenarien zu vermeiden, bedarf es einer optimal aufgestellten IT-Administration im Unternehmen, die für eine stets sichere Aufbewahrung der Daten Sorge trägt.

Die Rechtslage

Mit der Datenschutz-Grundverordnung (DSGVO) hat die Europäische Union (EU) ein umfangreiches Rahmenwerk geschaffen, das den Schutz von personenbezogenen Daten sicherstellt. Daraus resultieren Pflichten für Unternehmen, die solche sensiblen Daten verarbeiten. Unter anderem sind sie verpflichtet, sowohl technische als auch organisatorische Schutzmaßnahmen zu implementieren.

Das Bundesdatenschutzgesetz (BDSG) dient als eine nationale Ergänzung zur DSGVO und definiert datenschutzrechtliche Besonderheiten für Deutschland. Dies umfasst zum Beispiel Regelungen zur Datenverarbeitung im Rahmen von Arbeitsverhältnissen und zur Videoüberwachung.

Laut IT-Sicherheitsgesetz (IT-SiG) sollten Unternehmen adäquate Sicherheitsvorkehrungen treffen, um ihre Informationstechniksysteme gegen Übergriffe zu wappnen.

Absicherung der Datensicherheit

In diesem Kontext stellt sich die entscheidende Frage: Welche Maßnahmen können Unternehmen ergreifen, um Datensicherheit zu gewährleisten? Im ersten Schritt gibt es verschiedene Punkte, die jedes Unternehmen umsetzen sollte.

Technische Maßnahmen:

Heutzutage reichen die Basics (Firewalls, Virenscanner, Verschlüsselungsmechanismen) bei Weitem nicht mehr aus, um eine starke IT-Sicherheit im Unternehmen zu etablieren. Um cybersicher unterwegs zu sein, stellen wasserdichte Datensicherungsmechanismen sowie eine ausgefeilte Zugriffsverwaltung (samt MFA, passwortloser Authentifizierung, Conditional Access u. v. m.) ein absolutes Muss dar.

Organisatorische Maßnahmen:

- Schulung der Mitarbeiter

- Datenschutzbeauftragter

Sichere Daten in der Cloud: So funktioniert es bei der GOB Software & Systeme

Der Mittelstand hat es in Deutschland immer schwerer. Deshalb ist es für Unternehmen unerlässlich, sich möglichst einen Vorsprung zu verschaffen, um auf dem umkämpften Markt wettbewerbsfähig zu bleiben. Mit unitop hat die GOB eine ganzheitliche Lösung (mehr als nur ein ERP-System) geschaffen, die über eine Vielzahl von Branchen hinweg zum Einsatz kommt. Basierend auf Microsoft Dynamics 365 Business Central und der Microsoft 365-Plattform kommt unitop im Handel und in der Industrie ebenso zum Einsatz wie bei Verbänden, Akademien oder in der Altersvorsorge und beim Fundraising.

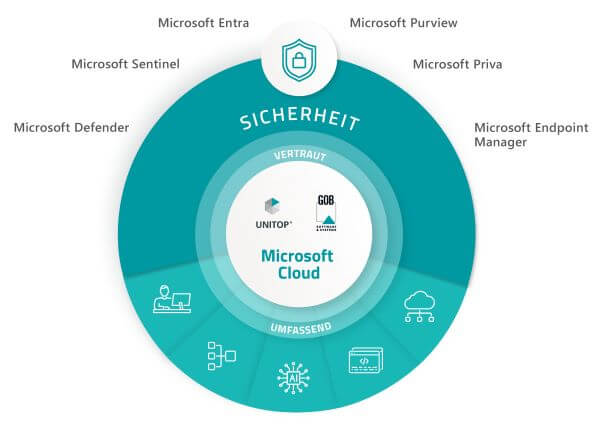

Hierbei sind die Sicherheitslösungen von Microsoft fester Bestandteil von unitop. Somit kannst du nicht nur all deine Prozesse aus einer All-in-one-Lösung heraus verwalten und auswerten: Obendrein hast du die Möglichkeit, alle integrierten Lösungen bestens vor Cybergefahren und Datenpannen zu schützen.

Mit unitop optimierst du die Prozesse in deinem Unternehmen. In dem ERP-System werden die Anwendungen und die darin enthaltenen Daten zusammengeführt, sodass sie überall dort, wo sie benötigt werden, zur Verfügung stehen. Das ist nicht nur kosteneffizient, sondern ist obendrein besonders ressourcenschonend. Somit kannst du die gewonnene Zeit in die wirklich wichtigen Aufgaben investieren.

Erschaffe mit unitop eine Infrastruktur, in die jederzeit auch eine KI integriert werden kann, um die Effizienz nochmals zu steigern. Trotz des mächtigen Umfangs ist unitop sehr flexibel und extrem skalierbar. So kann die Lösung mit dem Unternehmen mitwachsen und sich an die neuen Bedürfnisse anpassen. Dank der integrierten Sicherheitsfeatures schläfst du außerdem beruhigt.

Wird bei unitop groß geschrieben: Datensicherheit & Cybersecurity

Die Cybersicherheit des Unternehmens und die Datensicherheit stehen bei unitop an oberster Stelle. Dank des umfassenden ERP-Systems und der zugrundeliegenden Microsoftlösungen kann auf Programme wie Microsoft Defender, Microsoft Sentinel, Microsoft Endpoint Manager und viele mehr zurückgegriffen werden.

Außerdem steht dir die GOB Software und Systeme GmbH & Co. KG jederzeit beratend zur Seite. Sie erörtern an der Seite deines Unternehmens die Gegebenheiten und erarbeiten mit dir gemeinsam Compliance-Richtlinien, mit denen das Unternehmen und das ERP-System entsprechend gegen Cyberrisiken abgesichert werden können.

Dass sich diese Richtlinien über sämtliche im Unternehmen verwendeten Plattformen, Clouds und Apps hinweg einsetzen lassen, darauf wird bei der Implementierung selbstverständlich geachtet.

Was die GOB für dein Unternehmen leisten kann

Das in Krefeld ansässige Unternehmen arbeitet daran, Lösungen vom Mittelstand für den Mittelstand zu entwickeln. Professionelle Lösungen zur Optimierung der jeweiligen im Unternehmen bestehenden Prozesse, inklusive Bereitstellung höchster Sicherheitsstandards, sind das Anliegen aller IT-Experten der GOB. Möchtest du mehr über die mögliche Implementierung dieser Lösungen erfahren, stehen sie dir mit Rat und Tat zur Seite.