Neue Produkte zur besseren Erkennung und Untersuchung von Schadsoftware sind dringend notwendig, um dem steigenden Risiko durch Cyberbedrohungen zu begegnen. Doch weitere Produkte, wie Endpoint Detection and Response, entfalten ihr volles Wirkungspotential erst, wenn entsprechendes Wissen und Fähigkeiten im Unternehmen vorhanden sind. Ist dein Unternehmen ausgebildet, Cyberangriffen wirkungsvoll zu begegnen?

Über die Vorteile und Notwendigkeit neuer Cybersicherheitslösungen besteht weitgehend Einigkeit. Mit den erpressten Lösegeldern der letzten Jahre haben kriminelle Banden ein lukratives Geschäftsmodell namens „Ransomware as a Service“ aufgebaut und bedrohen mit ausgefeilter Automatisierung Unternehmen jeder Branche und Größe. Das Argument „Wir sind zu klein oder unbekannt, als dass wir gehackt werden“ gilt nicht mehr.

Jedes Unternehmen, welches IT für Erledigung der täglichen Aufgaben verwendet, wird bereit sein, Lösegeld zu zahlen, um wieder arbeitsfähig zu sein. Bisher wurden kleine Unternehmen seltener erpresst, da viele Versionen von Ransomware noch menschliches Eingreifen erfordern, um erfolgreich zu sein.

Kaufmännisch betrachtet ergibt es Sinn, Unternehmen zu erpressen, die eine gewisse Größe haben. Je schwerer es diese Unternehmen den Kriminellen machen, desto attraktiver werden kleinere, nicht so gut geschützte Unternehmen als Ziel von Erpressung. Das Risiko erhöht sich weiter.

Geeignete Maßnahmen gegen Cyberbedrohungen

Erhöht sich das Risiko durch ein Ereignis Schaden zu nehmen, sind geeignete Maßnahmen zu ergreifen. Meist heißt „geeignete Maßnahmen“ ergreifen, dass eine neue Technologie eingeführt wird, die das Risiko verringert. Damit ist das Problem gelöst! Hurra! Zumindest, wenn jemand im Unternehmen damit umgehen kann, die notwendige Zeit zur Verfügung hat und es versteht, gefundenen Bedrohungen zu beseitigen.

Cyberbedrohungen zu bekämpfen, erfordert tiefe Expertise und ständige Weiterbildung in diesem Bereich. Nicht jedes Unternehmen verfügt über das benötigte Wissen und noch weniger können es sich leisten, die Mitarbeiter:innen entsprechend auszubilden, die aufwendige Analyse von Bedrohungen zu meistern.

Die Kriminellen hatten ein ähnliches Problem. Automation, maschinelles Lernen und eingekauftes Fachwissen haben ihnen geholfen immer effizienter und erfolgreiche Unternehmen zu verschlüsseln. Warum also nicht von ihnen lernen und sich diese Technologien ebenfalls zunutze machen?

Externe Services sind die Lösung

Neue Technik, maschinelles Lernen, Fachwissen, Automation klingen nach erheblichen Investitionen in die IT-Sicherheit. Dieses Märchen sitzt fest in den Köpfen von Entscheider:innen und viele IT-Abteilungen scheuen sich, externes Know-how einzukaufen. Wer möchte schon zugeben, dass er der Lage nicht mehr Herr wird?

Dank neuen Geschäftsmodellen von Systemhäusern und Anbietern von Cybersecurity Software erhalten Unternehmen Zugriff auf Fachwissen von Sicherheitsforschern in Form eines integrierten Service. So erhalten die IT-Abteilungen automatisch alle Informationen, um proaktive die Unternehmenssicherheit zu gewährleisten.

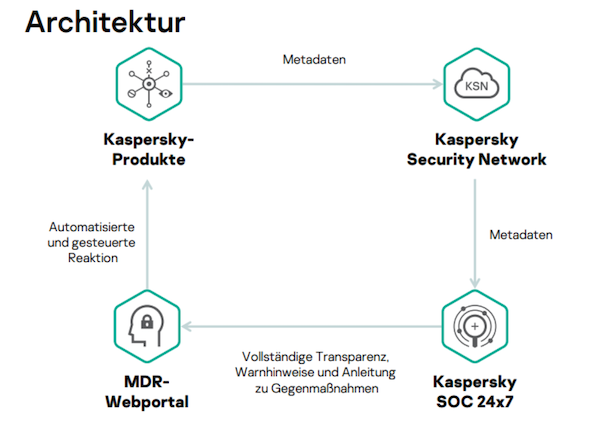

Die Endpoint Security, unabhängig, ob es sich um eine Advanced Endpoint Protection oder ein Endpoint Dectection and Response Produkt handelt, meldet verdächtige Events in Form von Metadaten an das „Security Network”, wo diese mit patentierten maschinellen Verfahren auf bekannte Angriffsmuster geprüft werden.

Diese zusätzliche Intelligenz ergänzt so die herkömmliche Prüfung, welche mithilfe von signatur- und verhaltensbasierten auf bereits bekannte Bedrohungen reagiert. Alle Auffälligkeiten werden gemeldet und zur weiteren Analyse durch das SOC des Herstellers gegeben. Die Prüfung erfolgt sowohl durch hochentwickelte Automatisierung als auch durch Sicherheitsforscher:innen, die Funde nochmals validieren.

Im Falle einer Bedrohung erhältst du als Kunde alle Informationen zur Einschätzung des Risikos und, sofern möglich, Informationen, um die Bedrohung zu neutralisieren. Das spart intern die aufwendige Prüfung von Sicherheitsalarmen und die Evaluation, wie am besten auf die Gefahr zu reagieren ist. Und das passiert rund um die Uhr. So schließt du zusätzlich den „Blindenfleck“, der nachts schon einige Unternehmen ihre Daten gekostet hat.

MDR im Detail

Die Module Kaspersky Endpoint Security for Business, Kaspersky Endpoint Detection and Response sowie die Kaspersky Anti Targeted Attack-Plattform senden die Metadaten über die in den unterschiedlichen Regionen vorhandene Kaspersky Security Network-Infrastruktur an die Kaspersky Security Operations Center.

Das Kaspersky Security Network ist eine cloudbasierte Reputationsdatenbank, über die die Kaspersky-Produkte mit Threat Intelligence in Echtzeit versorgt werden. Über die zugehörige Infrastruktur wird die Kundentelemetrie zur weiteren Korrelation und Analyse an das Kaspersky Security Operations Center weitergeleitet.

Das Kaspersky-SOC überwacht proaktiv die von den Kaspersky-Produkten übermittelte Sicherheitstelemetrie. Mithilfe ständig aktualisierter, selbst entwickelter Angriffsindikatoren, die speziell auf die Umgebung des Unternehmens zugeschnitten sind, werden so Bedrohungen ausgemacht, die die automatische Präventions- und Erkennungslogik umgehen.

Der Analyseprozess läuft mittels patentierter ML-Modelle (maschinelles Lernen) hoch automatisiert ab, sodass die Expert:innen von Kaspersky nur in seltenen Fällen eingreifen müssen.

Über das MDR-Portal erhält man einen kompletten Einblick in alle Sicherheitsvorfälle sowie zusätzliche Warnhinweise und umfassende Anleitungen zu Gegenmaßnahmen. MDR nutzt denselben Agent wie Kaspersky EDR und die Kaspersky Sandbox, sodass ein erweiterter Funktionsumfang unmittelbar nach der Aktivierung zur Verfügung steht.

So können infizierte Hosts isoliert, nicht autorisierte Prozesse beendet und schädliche Dateien unter Quarantäne gestellt und gelöscht werden – ganz einfach remote und per Mausklick. Kund:innen von Kaspersky MDR können die Funktion EDR-Agent verwenden, um selbst die empfohlenen Gegenmaßnahmen einzuleiten.

Bevor also die nächste Verlängerung ansteht oder ein weiteres Produkt gekauft wird, mehr Technik macht nicht sicherer, wenn niemand die Zeit hat, damit umzugehen, lohnt sich ein Gespräch mit dem Systemhaus oder Hersteller:innen über die Möglichkeiten von MDR. Erste Informationen zu den Möglichkeiten von MDR findest du hier: