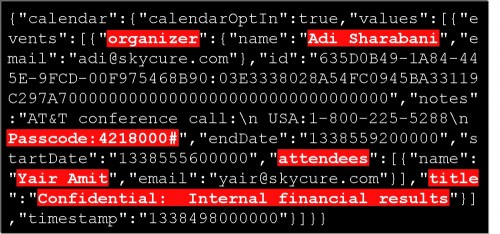

Angeblich echter Screenshot von Daten, die LinkedIn von iOS-Kalender-Apps übertragen hat.

Daten-Gomorrha bei LinkedIn: Erst wurde bekannt, dass das Karriere-Netzwerk Nutzerdaten aus den Kalender-Apps von iOS-Nutzern ungefragt übertragen hat. Nun fand das norwegische Online-Magazin „Dagens IT“ auch noch heraus, dass wahrscheinlich 6,5 Millionen verschlüsselte Passwörter von LinkedIn in einem russischen Forum aufgetaucht sind.

Ein russischer Hacker gibt an, das Netzwerk gehackt und sich die Passwort-Liste so beschafft zu haben. Er hat sie veröffentlicht, ohne Login-Namen zu nennen. Einige LinkedIn-Nutzer sollen auch ihre unverschlüsselten Passwörter dort entdeckt haben; mehrere IT-Sicherheitsexperten halten den Hack für echt. Das Unternehmen reagierte in beiden Fällen schnell. Im Falle der Passwörter kündigte man via Twitter an, das Sicherheitsleck zu untersuchen. Update, 7.6.: LinkedIn hat reagiert und zugegeben, dass „einige“ Passwörter gestohlen worden seien. Diese Nutzer würden via Mail darüber informiert. /Update

Bei dem Kalender-Vertrauensbruch reagierte man vorbildlich und veröffentlichte schnell einen Blogpost mit Informationen darüber, was die App tue, was nicht und was man verbessern werde. Ein fahler Nachgeschmack wird natürlich trotzdem bleiben: LinkedIn geht zu lax mit Nutzerdaten um. Ich muss allerdings zugeben, dass mir die Kalender-Nachricht erst im Zusammenhang mit dem Passwort-Hack eine Meldung wert war. Nachdem derartige Praktiken in der jüngeren Vergangenheit bei Apple, Path oder WhatsApp Usus geworden sind, hätte ich alleine darüber wohl nicht berichtet. Fast ein wenig erschreckend, wie schnell solche Vorfälle alltäglich werden.

(Jürgen Vielmeier, Screenshot: Skycure)